Dalam ekosistem jaringan modern yang sangat bergantung pada pengalamatan dan resolusi nama domain, keamanan menjadi faktor fundamental yang memastikan keandalan komunikasi digital.

Domain Name System (DNS) merupakan pilar penting dalam infrastruktur internet global karena menyediakan mekanisme pemetaan antara nama domain yang mudah diingat manusia dengan alamat IP numerik yang dimengerti mesin.

Namun, sifat asli DNS yang dirancang tanpa mekanisme autentikasi atau verifikasi integritas membuatnya rentan terhadap berbagai bentuk serangan.

Salah satu ancaman terbesar adalah spoofing atau pemalsuan data DNS, yang dapat menyebabkan pengguna diarahkan ke server berbahaya tanpa menyadarinya.

Untuk mengatasi kerentanan ini, dikembangkanlah DNS Security Extensions atau DNSSEC, sebuah teknologi yang dirancang untuk memberikan autentikasi kriptografis terhadap data DNS.

Postingan ini bertujuan menjelaskan secara mendalam mengenai apa yang dimaksud dengan DNSSEC, mengapa ia penting, bagaimana mekanismenya bekerja, apa saja komponennya, serta bagaimana penerapannya memengaruhi arsitektur internet secara keseluruhan.

Selain itu, analisis akan diperluas kepada implikasi operasional, tantangan penerapan, dan masa depan teknologi DNSSEC dalam konteks perkembangan keamanan jaringan global.

Daftar Isi

- 1 Latar Belakang Sistem DNS dan Kerentanannya

- 2 Definisi dan Konsep Dasar DNSSEC

- 3 Komponen dan Struktur Kriptografi dalam DNSSEC

- 4 Mekanisme Kerja DNSSEC dan Rantai Kepercayaan

- 5 Kelebihan Keamanan yang Diberikan DNSSEC

- 6 Tantangan Penerapan dan Hambatan Operasional

- 7 Dampak DNSSEC terhadap Infrastruktur Internet

- 8 Studi Kasus Teoretis: Dampak DNSSEC dalam Mencegah Serangan

- 9 Masa Depan DNSSEC dalam Ekosistem Keamanan Digital

- 10 Kesimpulan

Latar Belakang Sistem DNS dan Kerentanannya

DNS pada dasarnya berfungsi sebagai buku telepon internet, menyediakan cara bagi pengguna untuk mengetikkan nama seperti “example.com” alih-alih menghafal alamat IP.

Sistem ini bekerja melalui serangkaian kueri dan respons antara resolver DNS dan server DNS yang berjenjang. Namun, desain awal DNS tidak memasukkan mekanisme keamanan yang mencakup autentikasi sumber informasi ataupun verifikasi integritas.

Akibatnya, jika penyerang berhasil memanipulasi respons DNS melalui teknik seperti cache poisoning, man-in-the-middle, atau on-path attacks, pengguna akan diarahkan ke alamat IP berbahaya tanpa peringatan.

Kelemahan ini semakin signifikan seiring meningkatnya ketergantungan dunia terhadap transaksi digital, layanan keuangan daring, infrastruktur kritis berbasis jaringan, dan komunikasi terenkripsi.

Dengan kata lain, sebuah sistem yang awalnya hanya dimaksudkan untuk kenyamanan navigasi internet kini menjadi target strategis bagi pihak yang ingin melakukan pencurian data, penyadapan, penyebaran malware, atau penipuan digital.

Ancaman ini mendorong para peneliti dan organisasi standar internet untuk mengembangkan ekstensi keamanan yang mampu menyematkan integritas dan autentikasi terhadap data DNS, sehingga lahirlah DNSSEC sebagai solusi yang memperkuat lapisan dasar internet.

Definisi dan Konsep Dasar DNSSEC

DNSSEC adalah serangkaian ekstensi protokol DNS yang menambahkan kemampuan autentikasi dan verifikasi integritas pada data DNS dengan memanfaatkan tanda tangan digital berbasis kriptografi kunci publik.

Tujuan utama DNSSEC bukan untuk mengenkripsi data DNS, tetapi memastikan bahwa data yang diterima resolver adalah data yang benar-benar dikeluarkan oleh pemilik zona yang sah dan tidak mengalami modifikasi selama transmisi.

Dengan demikian, DNSSEC menjawab dua kelemahan utama dalam DNS tradisional: tidak adanya jaminan integritas data dan tidak adanya autentikasi sumber.

Karena DNSSEC beroperasi dengan model rantai kepercayaan hierarkis, ia memastikan bahwa setiap data DNS dapat diverifikasi melalui hubungan kriptografis dari akar (root) DNS hingga domain yang dimaksud.

Hal ini memberikan jaminan kuat bahwa data DNS tidak dapat dipalsukan tanpa terdeteksi.

Dengan prinsip dasar tersebut, DNSSEC menjadi pondasi penting bagi berbagai teknologi keamanan lanjutan, termasuk protokol yang mencegah pemalsuan sertifikat, validasi email, dan berbagai sistem autentikasi berbasis domain.

Komponen dan Struktur Kriptografi dalam DNSSEC

DNSSEC bekerja dengan memanfaatkan dua komponen utama: kunci kriptografis dan tanda tangan digital. Terdapat dua jenis kunci dalam DNSSEC, yaitu Key Signing Key (KSK) dan Zone Signing Key (ZSK).

KSK digunakan untuk menandatangani DNSKEY record, yang berisi informasi mengenai kunci publik zona, sedangkan ZSK digunakan untuk menandatangani seluruh data lain dalam zona, seperti A, AAAA, atau CNAME.

Pemisahan fungsi ini memberikan fleksibilitas dan keamanan tambahan karena KSK dapat diganti lebih jarang, sementara ZSK dapat diganti secara berkala untuk mengurangi risiko kebocoran kunci.

Selain itu, DNSSEC memperkenalkan beberapa jenis record baru seperti RRSIG, DNSKEY, DS, dan NSEC atau NSEC3. Record RRSIG berisi tanda tangan digital atas jawaban DNS, sedangkan DNSKEY menyimpan kunci publik.

DS record disimpan pada zona induk untuk menghubungkan rantai kepercayaan antarzona. NSEC dan NSEC3 digunakan untuk menyediakan “authenticated denial of existence” atau bukti autentik bahwa suatu domain atau subdomain tidak ada tanpa memungkinkan enumerasi seluruh isi zona.

Kombinasi record-record ini membentuk struktur komprehensif yang memungkinkan validator DNS memeriksa keaslian setiap jawaban dengan metode matematis yang tidak dapat dipalsukan tanpa akses ke kunci privat.

Mekanisme Kerja DNSSEC dan Rantai Kepercayaan

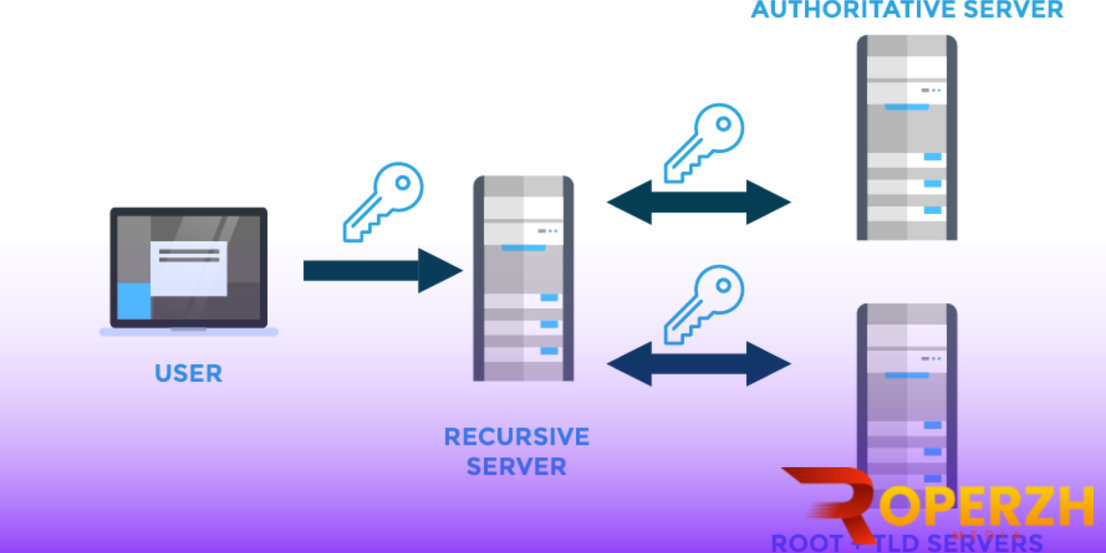

DNSSEC menggunakan model hierarki yang merefleksikan struktur DNS global. Rantai kepercayaan dimulai dari DNS root zone, yang merupakan titik tertinggi dalam hierarki.

Root zone menandatangani zona Top-Level Domain (TLD) seperti .com, .org, atau .id. Selanjutnya, setiap TLD menandatangani domain di bawahnya, dan begitu seterusnya.

Ketika resolver DNSSEC-aware melakukan permintaan DNS, ia tidak hanya menerima data jawaban tetapi juga tanda tangan digital (RRSIG). Resolver kemudian menggunakan DNSKEY untuk memverifikasi tanda tangan tersebut.

Setelah itu, ia memeriksa DS record pada zona induk untuk memastikan bahwa DNSKEY benar-benar dimiliki oleh zona yang sah. Proses ini berlanjut hingga verifikasi mencapai root zone.

Jika seluruh langkah verifikasi berhasil, maka resolver menganggap data tersebut valid. Jika ada satu tahap saja yang gagal, resolver menolak jawaban tersebut.

Mekanisme ini memberikan lapisan kepercayaan berjenjang yang sangat kuat dan mencegah manipulasi data DNS karena penyerang harus menguasai rangkaian kunci privat dari seluruh jalur hierarki, sesuatu yang secara praktis tidak mungkin dilakukan.

Kelebihan Keamanan yang Diberikan DNSSEC

DNSSEC memberikan perlindungan signifikan terhadap berbagai serangan yang sebelumnya sangat sulit ditangkal pada DNS tradisional. Dengan memvalidasi tanda tangan digital, sistem resolusi DNS menjadi kebal terhadap serangan cache poisoning, karena setiap data palsu akan gagal dalam proses verifikasi.

Selain itu, DNSSEC memastikan bahwa pengguna tidak dapat diarahkan ke situs palsu tanpa terdeteksi, sehingga menciptakan landasan keamanan bagi transaksi digital dan autentikasi berbasis domain.

DNSSEC juga menyediakan mekanisme denial-of-existence yang aman, sehingga penyerang tidak dapat memanfaatkan kelemahan pada kueri DNS bertipe tidak ada (NXDOMAIN) untuk injeksi data.

Dalam konteks yang lebih luas, DNSSEC menjadi fondasi bagi teknologi baru seperti DANE, yang menggunakan DNSSEC untuk memverifikasi sertifikat TLS tanpa bergantung sepenuhnya pada Certificate Authority tradisional.

Dengan demikian, DNSSEC memperkuat seluruh ekosistem internet, bukan hanya sistem DNS itu sendiri.

Tantangan Penerapan dan Hambatan Operasional

Walaupun DNSSEC memiliki manfaat besar, penerapannya tidak selalu mudah dan menghadapi sejumlah tantangan signifikan. Salah satu hambatan terbesar adalah kompleksitas operasional dan kebutuhan untuk memahami konsep kriptografi serta manajemen kunci.

Pengelola domain harus menangani proses key rollover secara aman, memastikan kompatibilitas antara resolver dan server, dan melakukan pemantauan berkelanjutan.

Kesalahan kecil dalam konfigurasi dapat menyebabkan domain menjadi tidak dapat diakses, sebuah risiko operasional yang banyak ditakuti. Selain itu, DNSSEC meningkatkan ukuran respons DNS secara substansial karena tambahan record DNSKEY dan RRSIG, yang membuat sistem lebih rentan terhadap fragmentasi UDP dan serangan amplifikasi.

Di sisi lain, adopsi DNSSEC secara global masih belum merata. Banyak organisasi enggan menerapkannya karena dianggap rumit, mahal, atau tidak langsung terlihat manfaatnya.

Kondisi ini menghasilkan kesenjangan adopsi yang menyebabkan rantai kepercayaan tidak sepenuhnya terbentuk di beberapa zona. Tantangan lain adalah resolusi terkait keamanan pengguna akhir yang sering kali tidak menggunakan resolver yang mendukung validasi DNSSEC.

Dampak DNSSEC terhadap Infrastruktur Internet

Implementasi DNSSEC membawa perubahan mendasar pada arsitektur Internet, terutama dalam hal pemeliharaan root zone dan operasi TLD. Root zone signing menjadi proses penting yang melibatkan tata kelola internasional, sistem keamanan fisik ketat, dan prosedur kriptografi tingkat tinggi.

Dengan DNSSEC, resolusi DNS tidak lagi sekadar bergantung pada kepercayaan implisit, tetapi pada verifikasi matematis yang kuat. Hal ini meningkatkan keandalan internet secara signifikan, terutama pada sektor-sektor sensitif seperti perbankan, pemerintahan, dan layanan infrastruktur kritis.

Namun, perubahan skala besar ini juga memerlukan investasi dalam perangkat keras, perangkat lunak, dan pelatihan sumber daya manusia.

Selain itu, muncul kebutuhan untuk mengembangkan resolver yang tidak hanya cepat tetapi juga mampu memvalidasi data kriptografis secara efisien.

Dengan semakin banyaknya domain yang menerapkan DNSSEC, volume data DNS yang perlu diverifikasi akan meningkat, dan hal ini memerlukan optimisasi berkelanjutan pada sistem caching dan pengelolaan memori.

Studi Kasus Teoretis: Dampak DNSSEC dalam Mencegah Serangan

Untuk memahami nilai strategis DNSSEC, dapat dikaji skenario teoretis di mana penyerang mencoba melakukan cache poisoning pada resolver ISP besar. Pada DNS tradisional, penyerang dapat membanjiri resolver dengan respons palsu yang tampak sah, menyisipkan alamat IP berbahaya ke dalam cache.

Jika resolver tidak memiliki mekanisme verifikasi, ia akan menyimpan data palsu tersebut dan mengarahkan ratusan ribu pengguna ke server penyerang. Dengan DNSSEC, upaya ini tidak akan berhasil karena resolver harus memverifikasi tanda tangan digital pada record RRSIG.

Respons palsu tidak akan memiliki tanda tangan yang valid, atau tidak akan cocok dengan DNSKEY, sehingga resolver akan menolak data tersebut.

Skenario ini menunjukkan perbedaan mendasar antara sistem yang aman dan yang tidak aman. DNSSEC berperan sebagai lapisan perlindungan yang mencegah pengguna terjebak dalam skema phishing, serangan malware, ataupun pencurian data secara besar-besaran.

Skenario lain adalah pemanfaatan DNSSEC untuk memvalidasi rekam jejak layanan email, sehingga mencegah manipulasi MX record yang dapat digunakan untuk memintas alur pengiriman email.

Masa Depan DNSSEC dalam Ekosistem Keamanan Digital

Seiring berkembangnya teknologi internet, DNSSEC diharapkan menjadi bagian integral dari keamanan jaringan global. Pertumbuhan teknologi berbasis nama domain seperti IoT (Internet of Things), layanan cloud, dan sistem identitas digital memperkuat kebutuhan akan keaslian dan integritas data DNS.

Namun, masa depan DNSSEC juga menghadapi tantangan terkait peningkatan kemampuan komputasi yang dapat mengancam algoritma kriptografi yang saat ini digunakan.

Sebagai respons, komunitas internet terus mengembangkan algoritma baru yang lebih tahan terhadap ancaman komputasi kuantum.

Selain itu, integrasi DNSSEC dengan teknologi seperti DANE dan protokol berbasis TLS dapat menciptakan ekosistem keamanan yang lebih kuat dan terdesentralisasi.

Upaya global untuk mendorong adopsi resolver yang memvalidasi DNSSEC juga semakin kuat. Dengan meningkatnya kesadaran organisasi dan pengguna, DNSSEC dapat menjadi standar universal untuk keamanan DNS.

Pada akhirnya, peran DNSSEC tidak hanya menjawab kerentanan masa kini, tetapi juga membentuk fondasi internet yang lebih aman untuk generasi di masa depan.

Kesimpulan

DNSSEC adalah ekstensi keamanan fundamental yang memperkuat sistem DNS melalui autentikasi kriptografis dan verifikasi integritas. Dengan memanfaatkan tanda tangan digital dan rantai kepercayaan hierarkis, DNSSEC memastikan bahwa data DNS tidak dapat dimanipulasi tanpa terdeteksi.

Meskipun penerapannya menghadapi tantangan teknis, biaya operasional, dan kompleksitas konfigurasi, manfaatnya dalam mencegah serangan seperti cache poisoning dan spoofing sangat signifikan.

DNSSEC tidak hanya meningkatkan ketahanan lapisan dasar internet, tetapi juga membuka pintu bagi inovasi keamanan lain yang bertumpu pada keabsahan data DNS.

Di era digital yang semakin rentan terhadap serangan siber, DNSSEC menjadi fondasi penting bagi keberlanjutan, stabilitas, dan keamanan ekosistem internet global.

Dengan adopsi yang semakin meluas dan perkembangan teknologi kriptografi yang terus berlanjut, DNSSEC akan tetap menjadi komponen vital dalam menjaga integritas infrastruktur digital di seluruh dunia.

Original Post By roperzh